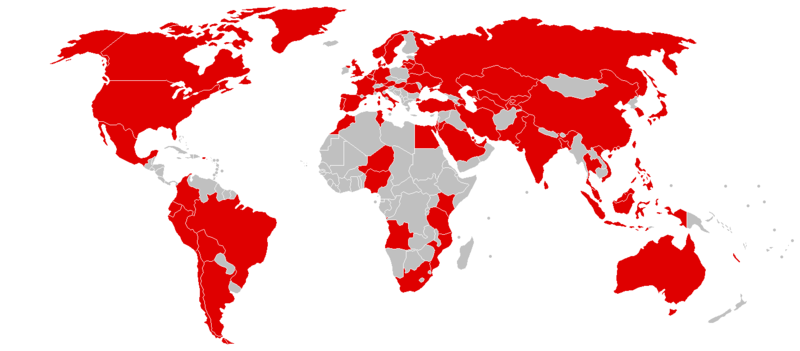

Após o ataque massivo do malware WannaCry* vivido na última sexta-feira (12/5/2017), diversas agencias de segurança eletrônica pelo mundo, assim como as de informação, alertam para os possíveis impactos no retorno ao trabalho nesta segunda-feira (15/5).

[*] Correio Brasiliense [*] SecurityReport [*] CNN MoneyInfelizmente, é possível que este malware torne a criar transtornos nesta semana, pois suas as origens ainda não são plenamente conhecidas e foi notável que as ferramentas antivírus tradicionais tiveram certa dificuldade e relativa lentidão em obter resultados positivos para este novo malware.

O que é um ransomware?

O WannaCry é uma variante de Ransomware, isto é um malware que criptografa arquivos valiosos nos computadores (como documentos de texto, planilhas, imagens e bancos de dados) em busca de resgate através de depósitos a serem pagos com bitcoins.

O que tornou o caso alvo de grande divulgação e seu impacto bastante significativo foi a conjunção de dois fatores:

1) O próprio modus operandi Ransomware através de uma nova vertente ainda desconhecida e,

2) Principalmente, o fato deste ser a primeira versão deste tipo de malware a ter características de worm.

Isto é, o Ransomware tradicional é um binário que precisa ser baixado e executado pelo usuário do computador, geralmente ele é obtido por e-mail Phishing através de anexos ou links para download que são acessados deliberadamente por quem os recebe ativando assim o malware. O WannaCry, após esta fase básica de sua operação, inicia o novo comportamento através da exploração denominada como “Eternal Blue”, de uma falha publicada pela Microsoft em Março deste ano, que permite a distribuição lateral do malware em redes de computadores Microsoft. Computadores que não tenham aplicado o patch de segurança descrito pela Microsoft no boletim de segurança MS17-010, estão vulneráveis.

Assim, na retaguarda de TI é importante atuarmos na aplicação e verificação da correta aplicação desta correção em todos servidores e estações de trabalho. Além disso, é importante garantir que todos os sistemas antivírus estejam com seus padrões de verificação de malware atualizados com a última versão disponível.

Como evitar isso?

Para nossos clientes que usam soluções Trend Micro, a pattern “Smart scan” na versão 13.399.00 já detecta esta ameaça efetivamente. É preciso validar se o seu produto Trend está com esta pattern ou mesmo uma mais nova. Além disso, eles podem contar com as facilidades de “Inteligência Artificial”, caso utilizem o Office Scan XG, e “Análise comportamental” para aumentar a taxa de detecção de operações de malware ainda desconhecidas. O ideal é dispor de uma solução de segurança capaz de atuar em múltiplas camadas, para que a cobertura de segurança seja maior e mais efetiva que a oferecida apenas pelo antivírus tradicional. Cobrir rede, servidores e endpoints é a melhor abordagem.

No âmbito das estações de trabalho nossos clientes devem reforçar sua postura segura através da estrita observação das melhores práticas com relação a e-mail. Esta tem se mostrado a forma mais eficiente de evitar incidentes relacionados a malware com os diversos tipos de Ransomware.

1) Examine bem os e-mails

Tenha cuidado com mensagens de origens não verificadas. Na dúvida, você pode se comunicar diretamente com o suposto remetente, para confirmar se ele enviou realmente as mensagens.

2) Evite clicar em links não verificados

Eles podem levar ao download de um Ransomware. Além disso, cuidado com sites suspeitos ou que solicitam que você digite um código CAPTCHA, já que este pode estar ligado a um ataque de Ransomware. Para verificar sua validade, use serviços grátis como o Trend Micro Site Safety Center para verificar a reputação do site.

3) Faça backup de seus arquivos importantes

Apesar da prevenção ser sempre o melhor remédio, ter um backup de arquivos importantes diminui os potenciais danos de um ataque de Ransomware. Embora ficar impedido de usar o seu próprio sistema seja sempre uma coisa ruim, será menos pior se você puder recuperar seus arquivos importantes. A regra de backup 3-2-1 se aplica aqui: três cópias de backup de seus dados em duas diferentes mídias e uma dessas cópias em um local separado.